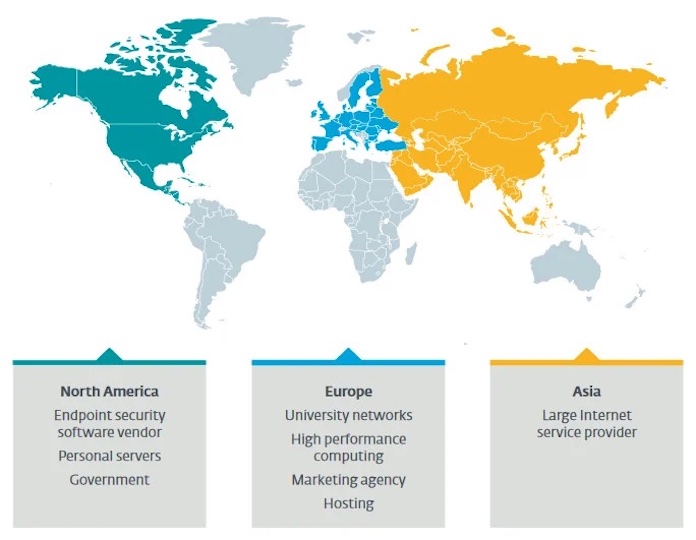

Злонамерниот софтвер откриен од ESET и опишан во блогот Компанијата во вторникот, меѓу другите цели, се однесува на напади врз суперкомпјутери користени од голем азиски интернет сервис провајдер (ISP), американски обезбедувач на безбедност на крајната точка и голем број приватни сервери.

Тимот за сајбер безбедност го нарече малициозниот софтвер Кобалос по кобалос, мало суштество во грчката митологија кое се смета за исклучително злонамерно.

Кобалос е невообичаен поради повеќе причини. Базата на кодови на малициозниот софтвер е мала, но доволно софистицирана за да влијае барем на оперативните системи Linux, BSD и Solaris. ESET се сомнева дека можеби е компатибилен со напади на AIX машини и Microsoft Windows.

Работејќи со групата за компјутерска безбедност на ЦЕРН, ESET сфати дека „уникатен меѓуплатформски“ малициозен софтвер ги таргетира кластерите за компјутери со високи перформанси (HPC). Во некои случаи на инфекција, излегува дека малициозен софтвер од „трета страна“ пресретнува врски со SSH серверот за да ги украде ингеренциите, кои потоа се користат за да се добие пристап до HPC кластерите и распоредувањата на Kobalos.

Основата на кодот Кобалос е мала, но нејзиното влијание воопшто не е.

Кобалос во суштина е задна врата. Штом малициозниот софтвер ќе го погоди суперкомпјутерот, кодот се пробива во извршната датотека на серверот OpenSSH и започнува задна врата ако повикот е направен преку одредена излезна порта TCP. Другите опции делуваат како посредници за традиционалните врски со серверот за команди и контрола (C2).

Кобалос на своите оператори им дава далечински пристап до датотечните системи, им дозволува да извршуваат терминални сесии и делува како точки за поврзување со други сервери инфицирани со малициозен софтвер. ESET тврди дека уникатната карактеристика на Kobalos е неговата способност да го претвори секој компромитиран сервер во C2 со една команда.

„Не можевме да ги утврдиме намерите на операторите на Кобалос“, коментираат од ESET. „Ниту еден друг малициозен софтвер, освен кражба на SSH ингеренциите, не беше откриен од sysadmin на компромитираните машини. Се надеваме дека деталите што ги откриваме денес во нашата нова публикација ќе помогнат да се подигне свеста за оваа закана и да се открие нејзината активност“.

Прочитајте исто така: